Detenga los riesgos de cumplimiento y seguridad de las aplicaciones antes de que empiecen

Implemente la gobernanza de aplicaciones basada en IA para proteger las aplicaciones críticas, reducir los costes de cumplimiento y evitar el fraude.

.png?noresize&width=1110&height=587&name=Untitled%20design%20(94).png)

Controle el acceso a todas las aplicaciones con inteligencia y precisión

Supervisión unificada del acceso

Visibilidad total de la aplicación

Aplicación detallada de las políticas

Control de riesgos basado en la IA

Corrección proactiva del fraude

Automatización rentable del cumplimiento

Elimine proactivamente los riesgos de las aplicaciones

.png?noresize&width=981&height=729&name=Untitled%20(435%20x%20363%20px).png)

.png?noresize&width=435&height=363&name=Untitled%20(435%20x%20363%20px).png)

Descubra el acceso detallado a las aplicaciones críticas

Obtenga información detallada y en tiempo real sobre el acceso y los derechos de aplicaciones como SAP y Oracle mediante paneles de análisis avanzados.

Panel de acceso a aplicaciones

Descubra y visualice automáticamente el acceso detallado y los derechos en todo su ecosistema de aplicaciones para obtener una transparencia completa.

Vista de análisis de derechos

Profundice en los derechos detallados con filtros personalizables, ordene por tipo de aplicación, nivel de riesgo, propiedad, etc. para obtener información específica.

Interfaz de visualización de riesgos

Vea y priorice los riesgos de acceso en tiempo real, analizando posibles infracciones con tendencias gráficas e informes listos para auditoría.

.png?noresize&width=327&height=177&name=AAG%20-%20Fine%20Grain%20Visibility%20-%20Entitlements%20-%20Square%20(1).png)

Detección de infracciones de acceso con reglas de aplicación predefinidas

Identifique las infracciones de SoD al instante mediante conjuntos de reglas preconfiguradas y específicas de la aplicación para SAP, Workday y Oracle, agilizando la aplicación del cumplimiento.

Panel de reglas de DdS

Aplique automáticamente conjuntos de reglas de SoD preconfigurados para detectar infracciones en todas las aplicaciones, lo que le ayudará a visualizar al instante el estado de cumplimiento.

Interfaz de análisis de infracciones

Revise y priorice las infracciones de SoD con filtros por tipo de aplicación, gravedad del riesgo y funciones de usuario, lo que permite realizar comprobaciones rápidas del cumplimiento.

Portal de configuración de conjuntos de reglas

Personalice e implante reglas SoD específicas de aplicaciones para Oracle y Salesforce, garantizando la aplicación automatizada con un esfuerzo de configuración mínimo.

Identificar y priorizar los riesgos de acceso gracias a la inteligencia artificial

Aproveche los análisis basados en IA para detectar y priorizar los riesgos de acceso en todas las aplicaciones, lo que permite la prevención proactiva de fraudes e infracciones.

Panel de priorización de riesgos

Visualice y priorice los riesgos de acceso en tiempo real utilizando perspectivas basadas en IA en todas las aplicaciones, garantizando una supervisión proactiva del cumplimiento.

Interfaz de detección de anomalías

Analice las anomalías con filtros basados en IA, clasificando los riesgos por gravedad y tipo de aplicación para evitar infracciones y fraudes.

Portal de puntuación predictiva de riesgos

Genere puntuaciones de riesgo predictivas para las solicitudes de acceso, permitiendo la prevención preventiva de infracciones y fraudes de DdS, con alertas automatizadas.

Revisar y validar eficazmente los derechos

Automatice las revisiones de acceso con flujos de trabajo de certificación inteligentes, garantizando el cumplimiento de aplicaciones como Salesforce con un esfuerzo manual mínimo.

Gestor de campañas de certificación

Lance campañas automatizadas de certificación de acceso para aplicaciones como Salesforce, agilizando las revisiones de derechos con flujos de trabajo de cumplimiento preconfigurados.

Panel de revisión de acceso

Supervise y valide los derechos de las aplicaciones en tiempo real mediante paneles intuitivos para garantizar el cumplimiento con una carga administrativa mínima.

Interfaz de flujo de trabajo de aprobación

Personalice y apruebe las certificaciones de acceso con flujos de trabajo basados en funciones, garantizando una validación rápida y conforme de los derechos en todas las aplicaciones críticas.

Proporcione acceso temporal a la aplicación con supervisión en tiempo real

Conceda acceso seguro y temporal con supervisión y revocación de sesiones automatizadas, protegiendo las aplicaciones críticas de riesgos de uso no autorizado.

Consola de acceso de emergencia a aplicaciones

Proporcione rápidamente acceso temporal a aplicaciones críticas como SAP, con supervisión automatizada para garantizar un uso seguro y conforme a la normativa.

Panel de seguimiento de sesiones

Supervise las sesiones de acceso de emergencia en tiempo real, visualizando la actividad en todas las aplicaciones para evitar accesos no autorizados y garantizar el cumplimiento.

Flujo de trabajo de revocación de acceso

Automatice la revocación del acceso temporal con flujos de trabajo preconfigurados, protegiendo aplicaciones como Oracle contra el uso indebido y los riesgos de auditoría.

.png?noresize&width=327&height=177&name=AAG%20-%20Emergency%20Access%20-%20Square%20(1).png)

Automatice las auditorías al tiempo que optimiza los costes de licencia

Agilice las auditorías y reduzca los costes automatizando el cumplimiento e identificando los accesos no utilizados en aplicaciones en la nube y locales.

Portal de auditorías de conformidad

Automatice las auditorías de conformidad para GDPR y SOX, generando informes para garantizar el cumplimiento normativo con el mínimo esfuerzo.

Panel de optimización de licencias

Identifique y elimine los accesos a apps no utilizados para optimizar los costes de licencias, visualizando los ahorros en SAP y Workday.

Flujo de trabajo de análisis de costes

Analice el uso del acceso con flujos de trabajo automatizados, reduciendo los costes de cumplimiento y garantizando una gobernanza eficaz para las aplicaciones críticas.

.png?noresize&width=327&height=177&name=AAG%20-%20Compliance%20and%20Cost%20Optimization%20-%20License%20Optimization%20-%20Square%20(1).png)

Informe KuppingerCole: Saviynt Application Access Governance

Explore el entorno actual de las aplicaciones empresariales y un análisis de las capacidades y ventajas exclusivas que ofrece Saviynt.

Proteja su empresa con una gestión inteligente del acceso a las aplicaciones

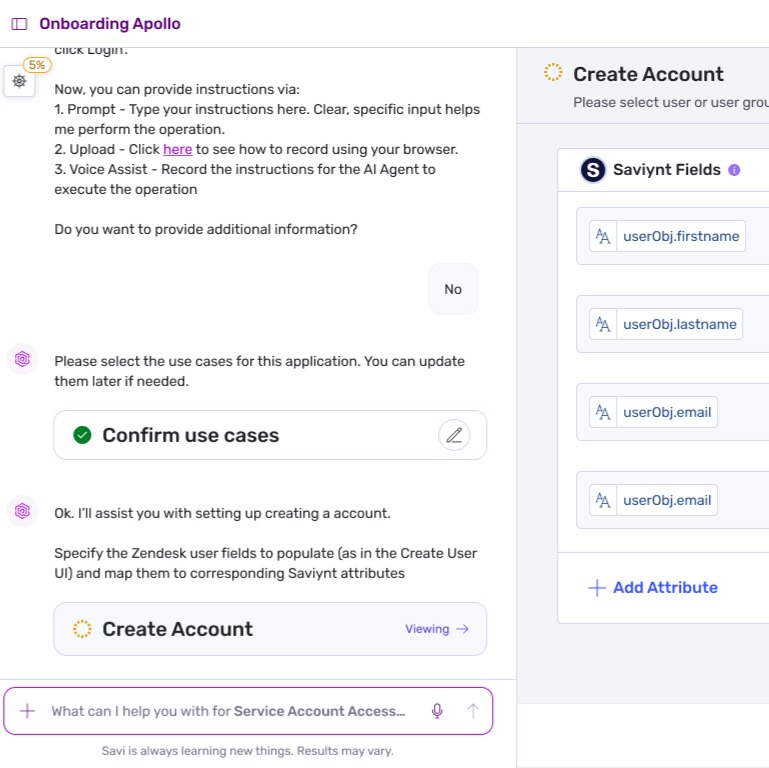

Rápida incorporación de cada aplicación

Elimine los cuellos de botella que suelen asociarse a la incorporación y gestión de aplicaciones mediante el uso de IA agéntica para incorporar rápidamente cualquier aplicación, conectada o desconectada.

Clientes reales, resultados reales

"Desde el principio, Saviynt aportó flexibilidad y capacidad de respuesta. Su equipo no solo fue capaz de satisfacer los requisitos exclusivos de ADS, sino que además se mostró dispuesto a hacerlo, proponiendo soluciones que agilizaron y facilitaron la incorporación de usuarios en un entorno complejo que incluía un gran número de trabajadores temporales."

"Antes de la implantación, dependíamos de procesos manuales y herramientas de automatización localizadas para muchas cosas: incorporación y baja de empleados, certificaciones, informes y creación de controles de auditoría. Ahora tenemos procesos automatizados de concesión de cuentas y accesos, y visibilidad centralizada en toda la empresa. Podemos ver quién tiene acceso a los sistemas y recursos en cada región. La mejora de la visibilidad y la gobernanza ha dado lugar a mejoras significativas en la postura general de seguridad de LIXIL".

"Con Saviynt, hemos conseguido una mayor estabilidad en el uso de la automatización. Hemos automatizado el aprovisionamiento de acceso por derecho de nacimiento y el proceso de conversión de cuentas en cuanto cambian las funciones de las personas. Son cosas que no podíamos hacer con Okta".